Источник: Сергей Петренко, it-world.ru

Ну что ж, коллеги, продолжим рассуждать на тему удаленной работы.

Напомним, что пандемия коронавируса и последующий режим домашней самоизоляции показал весьма слабую готовность федеральных структур, органов исполнительной власти, государственных организаций и многих крупных корпораций к организации одновременно эффективной и безопасной удаленной работы своих сотрудников. И на то есть несколько объективных причин.

Удаленная работа

С одной стороны, действующие требования регулятора в лице ФСТЭК России явно предписывают необходимость «реализации защищенного удаленного доступа» (УПД.13) к государственным информационным системам (ГИС), информационным системам персональных данных (ИСПДн) и критической информационной инфраструктуре (КИИ). При этом конкретных требований к «защищенности» и, соответственно, сертифицированных продуктов, реализующих такой доступ, нет.

С другой стороны, в стране нет столько денег, чтобы для удаленной работы обеспечить каждого сотрудника госструктур служебным ноутбуком с предустановленным набором средств защиты информации.

Ну хорошо, как-то справились, как-то пережили, многие компании с финансовыми и репутационными потерями, а в худшем случае с невосполнимыми потерями в штате сотрудников. Отпадает ли необходимость в безопасной удаленной работе после возвращения страны к более-менее нормальной, привычной жизни? Мы считаем, что нет. Это не первая и не последняя эпидемия, и никто не знает, когда может случиться следующий карантин. Кроме того, многие коммерческие организации все же смогли организовать эффективную (пусть и не очень безопасную) работу «на удаленке» и при этом наблюдали повышение производительности труда у большинства сотрудников.

Live USB

Учитывая вышеизложенное, наша компания с самого начала эпидемии прорабатывает вопрос создания решения для безопасной удаленной работы, которое, с одной стороны, позволит использовать не доверенные личные средства вычислительной техники (ЛСВТ) сотрудников, а с другой – предоставит возможность подключаться к рабочему компьютеру, ГИС, ИСПДн, КИИ и т. д. На наш взгляд, подобное решение может быть реализовано в виде Live USB и должно предоставлять следующие возможности:

-

- Удаленное подключение к своему служебному компьютеру и/или к виртуальному рабочему столу (VDI).

- Удаленная работа в привычной среде, с набором привычных приложений и документов – как в офисе.

- Удаленная и автономная работа с конфиденциальными документами.

- Сохранение необходимых документов на защищенный зашифрованный раздел USB-накопителя:

- безопасный перенос данных (офис-дом-командировка);

- контроль данных (доступ к данным только на авторизованных компьютерах;

- невозможность получения доступа к данным, даже если злоумышленник заполучил само USB-устройство и узнал его ПИН-код).

- Работа с документами в режиме офлайн для экономии сетевого трафика или при плохой связи:

- документы хранятся на зашифрованном USB-диске;

- для работы с документами используются предустановленный офисный пакет.

- Работа с различными системами электронного документооборота (ЭДО) и использование электронной подписи (ЭП):

- USB-устройство является средством формирования и проверки усиленной квалифицированной ЭП (УКЭП).

- Выход в Интернет – только со служебного компьютера через корпоративный шлюз и соответствующие средства защиты информации.

- Строгая или усиленная двухфакторная аутентификация (2ФА), отказ от применения запоминаемых пользователями паролей.

- Удаленное централизованное безопасное обновление прошивки устройства, пользовательских настроек и профилей, установленных приложений.

- Безопасное удаленное администрирование.

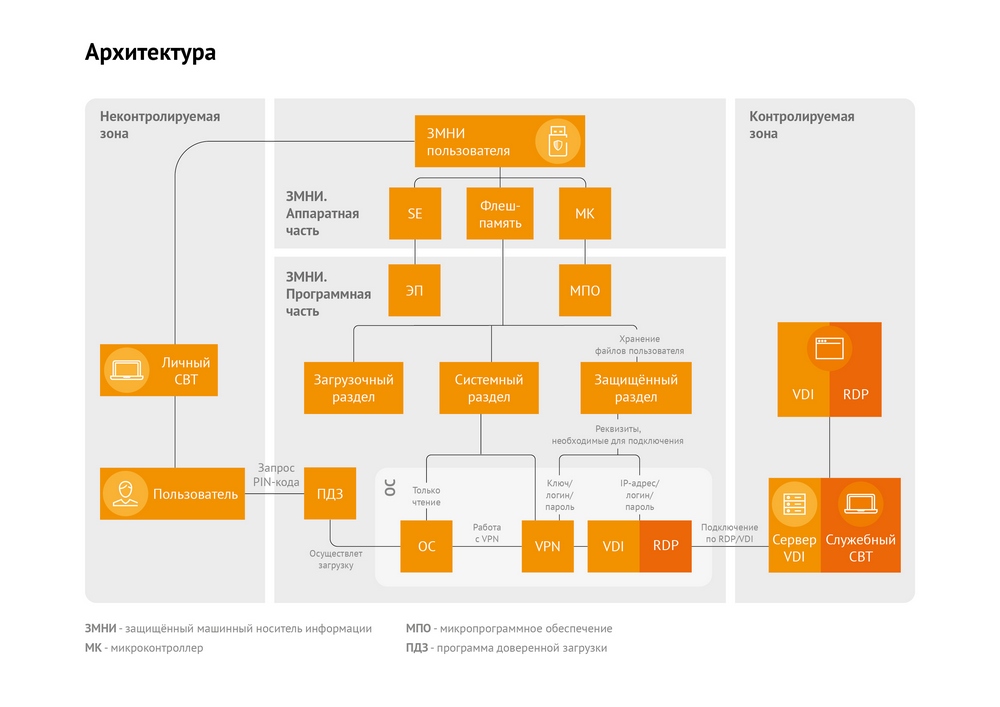

Проект архитектуры решения для безопасного удаленного доступа

Сценарий работы подобного решения может выглядеть следующим образом:

-

- Подключить USB-устройство к ЛСВТ.

- Включить или перезагрузить ЛСВТ.

- Изменить приоритет загрузки таким образом, чтобы загрузка производилась с flash-памяти подключенного устройства. Для этого использовать один из способов:

- Выбрать подключенное USB-устройство через Boot Menu, которое вызывается определенной производителем BIOS клавишей.

- Изменить приоритет загрузки в BIOS. Нажать определенную клавишу для входа в BIOS при перезагрузке ЛСВТ. В меню BIOS выбрать в качестве приоритетного устройства загрузки подключенное USB-устройство.

- Модуль доверенной загрузки проверяет целостность системного раздела.

- Запускается загрузчик ОС.

- При первом запуске USB-устройства разблокировать его с помощью транспортного PIN и задать PIN пользователя. При последующих запусках просто ввести PIN пользователя.

- Запускается доверенная сертифицированная ОС семейства Linux.

- При первом запуске на данном ЛСВТ привязать его к носителю:

- Формируется запрос, на экране появляется QR-код или последовательность шестнадцатеричных чисел.

- Информацию с экрана отправить по доступному каналу администратору безопасности.

- Ввести код авторизации, полученный от администратора безопасности.

- Настроить соединение с сетью:

- Ethernet.

- Wi-Fi.

- Кликнуть по иконке «Удаленное подключение» и дождаться подключения к своему удаленному служебному компьютеру или виртуальному рабочему столу (VDI).

- Начать работу.

Защита от деструктивных действий

При изложенном подходе мы получим продукт, который не позволит пользователю случайно или намеренно совершить следующие деструктивные действия:

-

- Копировать обрабатываемую информацию на локальные, съемные диски, флеш-накопители и на другие устройства.

- Загрузить какой-либо вредоносный файл на свой служебный компьютер или в ГИС, ИСПДн, КИИ.

- Распечатать обрабатываемую информацию на подключенный локальный или сетевой принтер.

- Напрямую выходить в Интернет с личного ПК (при загрузке c Live USB).

- Допустить утечку конфиденциальной информации в случае утери или кражи USB-устройства.

- Скомпрометировать пароль для удаленного подключения с служебному ПК или к ГИС, ИСПДн, КИИ:

- при развернутой инфраструктуре открытых ключей (PKI) для 2ФА-пользователя применяются цифровые сертификаты;

- если PKI не развернута, то используется технология подстановки сложного длинного пароля, который неизвестен пользователю (и следовательно, он не сможет повторно использовать его для регистрации на сайтах или в социальных сетях).

В следующих публикациях мы планируем более подробно рассмотреть сценарии использования продукта, включая действия администратора безопасности.